Nhiều lỗ hổng 1-click đã được phát hiện ở nhiều ứng dụng phần mềm phổ biến trên máy tính, cho phép kẻ tấn công có thể thực thi mã tùy ý trên các hệ thống mục tiêu.

Các chuyên gia bảo mật Fabian Braunlein và Lukas Euler thuộc Positive Security đã phát hiện các vấn đề này trên các ứng dụng như Telegram, Nextcloud, VLC, LibreOffice, OpenOffice, Bitcoin/Dogecoin Wallets, Wireshark và Mumble.

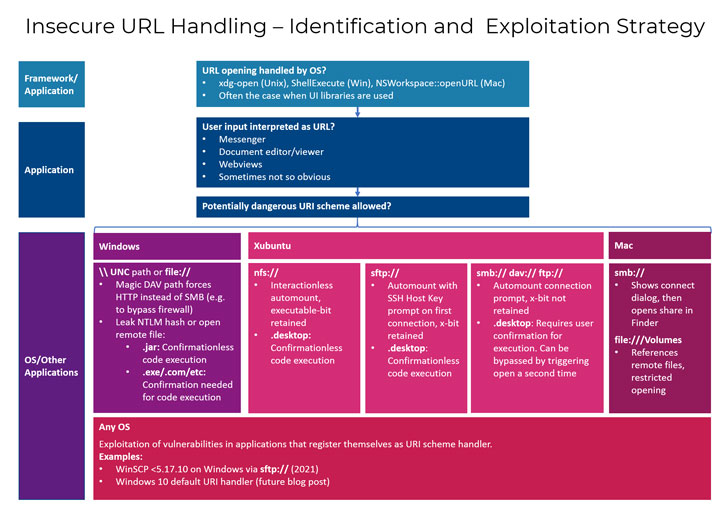

“Các ứng dụng trên máy tính để bàn chuyển URL do người dung cung cấp để mở bởi hệ điều hành thường dễ xuất hiện lỗ hổng thực thi mã dưới sự tương tác của người dùng. Việc thực thi mã có thể đạt được khi một URL trỏ đến tệp thực thi độc hại (.desktop, .jar, .exe…) được lưu trữ trên một tệp có thể truy cập internet (nfs, webdav, smb…) được mở hoặc một lỗ hổng bổ sung trong trình xử lý URI của ứng dụng đã mở được khai thác” – các chuyên gia thông tin.

Tức là, các lỗ hổng bắt nguồn từ việc xác thực URL đầu vào. Khi chúng được mở bởi hệ điều hành một các không được xác thực hợp lý thì sẽ dẫn đến vô tình thực thi các tệp độc hại.

Phân tích của Positive Security cho thấy, nhiều ứng dụng không thể xác thực URL, do đó, hacker có cơ hội tạo ra một liên kết được thiết kế đặc biệt trỏ đến một đoạn mã tấn công, dẫn đến việc thực thi mã từ xa.

Sau khi phát hiện, hầu hết các ứng dụng đã tung ra bản cập nhật vá lỗi:

- Nextcloud – Đã khắc phục trong phiên bản 3.1.3 dành cho Desktop Client, phát hành ngày 24 tháng Hai (CVE-2021-22879)

- Telegram – Vấn đề được báo cáo vào 11 tháng Một và sau đó được sửa tại phía máy chủ trước ngày 10 tháng Hai.

- VLC Player – Vấn đề được báo cáo vào 18 tháng Một, phiên bản sửa lỗi 3.0.13 được phát hành 1 tuần sau đó.

- OpenOffice – Sắp được khắc phục vào bản vá tiếp theo (CVE-2021-30245)

- LibreOffice – Đã khắc phục trong Windows, nhưng lỗ hổng vẫn tồn tại ở Xubuntu (CVE-2021-25631)

- Mumble – Đã khắc phục trong phiên bản 1.3.4 phát hành ngày 10 tháng Hai (CVE-2021-27229)

- Dogecoin – Đã khắc phục trong phiên bản 1.14.3 phát hành 28 tháng Hai

- Bitcoin ABC – Đã khắc phục trong phiên bản 0.22.15 phát hành 9 tháng Ba

- Bitcoin Cash – Đã khắc phục trong phiên bản 23.0.0 (đang chuẩn bị phát hành)

- Wireshark – Đã khắc phục trong phiên bản 3.4.4 phát hành ngày 10 tháng Ba (CVE-2021-22191)

- WinSCP – Đã khắc phục trong phiên bản 5.17.10 phát hành 26 tháng Hai (CVE-2021-3331)

Các nhà nghiên cứu cho biết: “Vấn đề này trải dài trong nhiều lớp của ngăn xếp ứng dụng trên hệ thống được nhắm mục tiêu, do đó, công cụ bảo trì của bất kỳ lớp nào cũng có thể dễ dàng đẩy gánh nặng thực hiện các biện pháp giảm thiểu về phía những lớp còn lại”.

Như vậy, điều quan trọng là mọi bên liên quan phải chịu một số trách nhiệm và đưa ra các biện pháp giảm thiểu rủi ro, chẳng hạn như xác thực URL và ngăn chia sẻ từ xa từ mount tự động.